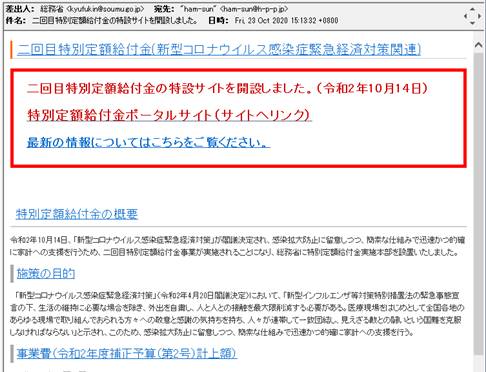

「二回目特別定額給付金の特設サイトを開設しました。」というようなタイトルで以下のメールが多く届いているようです。

実際に中のリンクをクリックするといかにもそれらしいページが開きます。

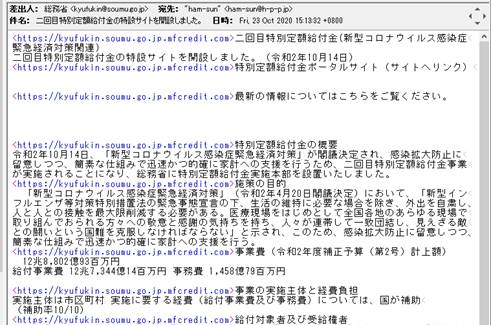

しかし開いたページのURLアドレスをよく見ると、soumu.go.jpの後ろにmfcredit.comと余計なものが付いています。

https://……………go.jp.mfcredit.com/ 偽物(途中伏せます)

アドレスは右側が上流になりますので、このページはmfcredit.comのページだということが分かります。

ちなみに本物のページのURLアドレスは以下の通りです。

https://kyufukin.soumu.go.jp/ja-JP/ 本物

「mfcredit.com」は何?

では調べてみましょう。ドメインにはWHOIS情報といってだれがどのサーバーを使っているかなどの情報が登録されています。

Registrar WHOIS Server: grs-whois.hichina.com

Registrar URL: http://www.net.cn

Registrar: Alibaba Cloud Computing (Beijing) Co., Ltd.

Name Server: DNS17.HICHINA.COM

これを見るとドメインを登録するレジストラはアリババグループのnet.cn(cnは中国に割り当てられたドメイン)とかネームサーバーがhichina.comと、どうも中国のドメインやサーバーを使っているらしいということが分かります。

日本政府が中国のサーバーを使うはずがない!

しかし、詳しい方でない限りこんな情報はなかなか調べられません。

メールが本物かどうか? 相手のメールアドレスだけでは判断が難しい現状です。先のメールも差出人はkyufukin@soumu.go.jpとなっています。

また、HTML形式(ホームページと同じ形式)でメールを表示していると図1のようにメール内のリンク先がどこに行くのか分かりにくくなってしまいます。表示されたリンク先と実際のリンク先が異なる場合もあるので要注意です。

簡単にリンク先を見分ける方法としては、HTMLの表示をOFFにしておくことです。メールソフトによって違いはありますが、以下のように今まで見えなかったリンク先がコードとして表示されています。 これを見るとちょっと変かな?と思えるでしょう。

もっと詳しく調べるには「メールヘッダ」情報を見るという手があります。

メールには送信元からどういう経路をたどってメールが届いたかという情報が付いてきます。ここには実際のサーバーアドレスなどが記録されていますので、送信元のメールアドレスを偽装してもバレてしまいます。

上のメールもヘッダ情報を見ると.cnという中国内のサーバーをいくつか経由していることが分かります。

結論

- ウィルス駆除ソフトは必ず入れて常に最新状態にしておく。

- メール内のリンクボタンやURLアドレスなど安易にクリックしない。

- HTMLメールは使用しない。

- メールフィルタ機能を利用し、特定の語句やアドレスのメールはごみ箱に送る。

迷惑メール、詐欺メールもどんどん巧妙になっています。自身の安全は自身で守る以外ありません。

皆さんも十分ご注意ください。迷惑メール対策などご相談お請けしていますので何なりとご連絡ください。